Wanneer je een VPS met Windows Server gebruikt, is de efficiëntste manier om daarop te werken door gebruik te maken van het Remote Desktop Protocol (RDP).

Omdat de meeste Windows Servers wereldwijd gebruik maken van Remote Desktop, is het een geliefd doelwit voor aanvallen door hackers / geautomatiseerde bots: Het is niet ongebruikelijk dat bots de RDP-poort van een Windows Server al binnen een paar minuten nadat een Windows Server voor het eerst online komt aanvallen.

Je kunt je Windows Server o.a. beschermen tegen dergelijke aanvallen door toegang tot de Remote Desktop Services te beperken tot specifieke IP-adressen (bijvoorbeeld van een VPN-verbinding). Je bereikt dit door in enkele stappen toegang tot remote desktop in je firewall te beperken:

Stap 1

Verbind met je Windows Server via Remote Desktop of de VPS-console.

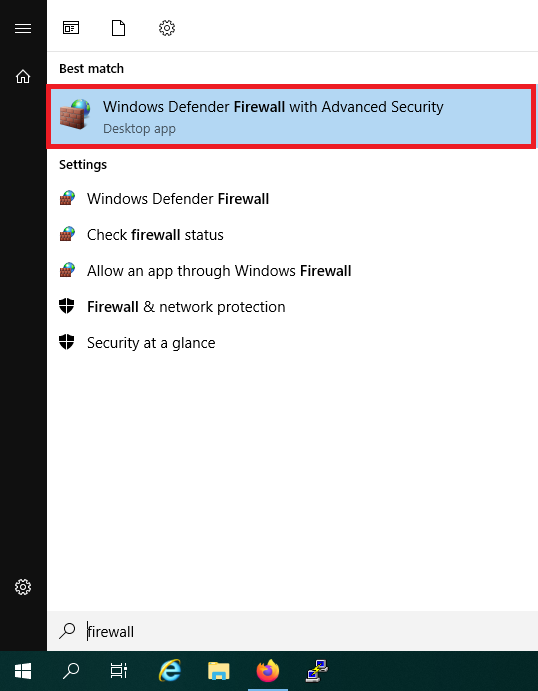

Stap 2

Klik op de Windows Start-knop, type 'firewall' en klik op 'Windows Defender Firewall with Advanced Security' in de zoekresultaten.

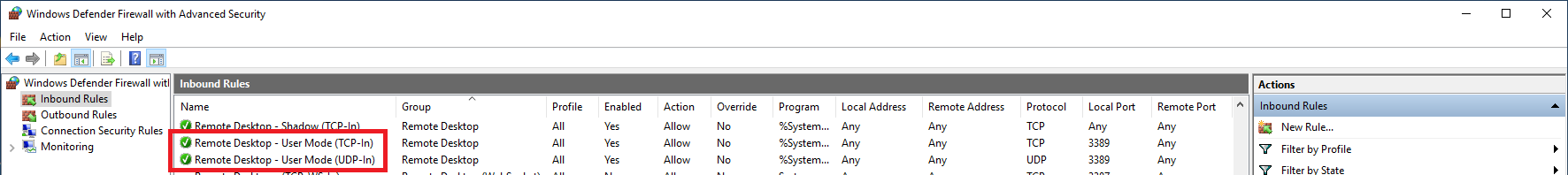

Klink links op 'Inbound Rules' en scroll naar onderen naar 'Remote Desktop'. Dubbelklik vervolgens op de regel 'Remote Desktop - User Mode (TCP-In)'.

Heb je de RDP-poort aangepast? Dubbelklik dan op de naam van de firewall-regel die je in stap 11 hierboven hebt opgegeven.

Stap 4

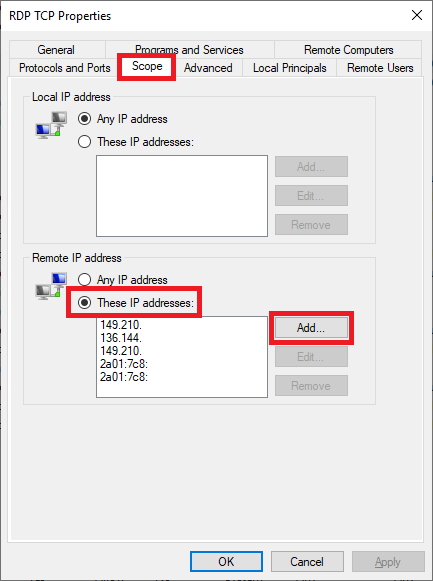

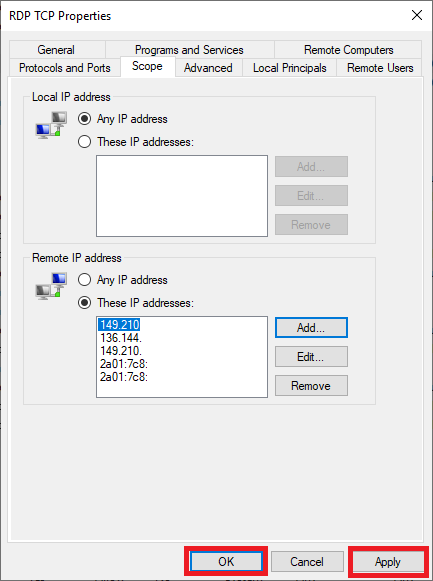

Selecteer het tabblad 'Scope', 'These IP addresses' en klik op 'Add'.

Stap 5

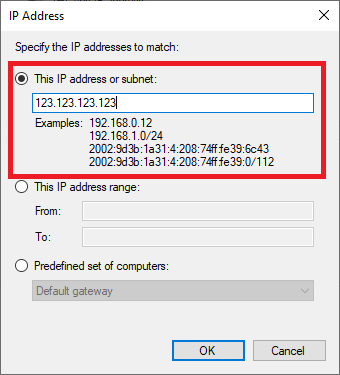

Geef het IP-adres op waar vandaan je RDP-verbindingen wil toestaan (dit mag een range zijn die je via een subnet definieert) en klik op 'Ok'.

Stap 6

Klik tot slot op 'Apply' en 'Ok' om de wijzigingen door te voeren.

Herhaal stap 3 t/m 6 maar open deze keer in stap 3 de regel voor 'Remote Desktop - User Mode (UDP-In)'.

Daarmee zijn we aan het eind gekomen van deze handleiding voor het beveiligen van de RDP-service op een Windows Server.

Mocht je aan de hand van deze handleiding nog vragen hebben, aarzel dan niet om onze supportafdeling te benaderen. Je kunt hen bereiken via de knop 'Neem contact op' onderaan deze pagina.